Защита от DDoS-атак с применением SSL-шифрования чем-то напоминает работу работы безопасности в аэропортах на Ближнем Востоке: неизменно имеется множество дам с прикрытыми лицами, которых необходимо не просто деликатно досматривать, но и разбирать поведение. В противном случае непременно одна из них взорвет самолёт. Технически в защите от таких атак употребляются своеобразные подходы, но при адекватных настройках расшифровка HTTPS-сообщений потребует не так много ресурсов. Неприятность в другом: далеко не все клиент готов дать полный доступ к своим зашифрованным каналам. Возможно ли действенно разбирать трафик без ключей?

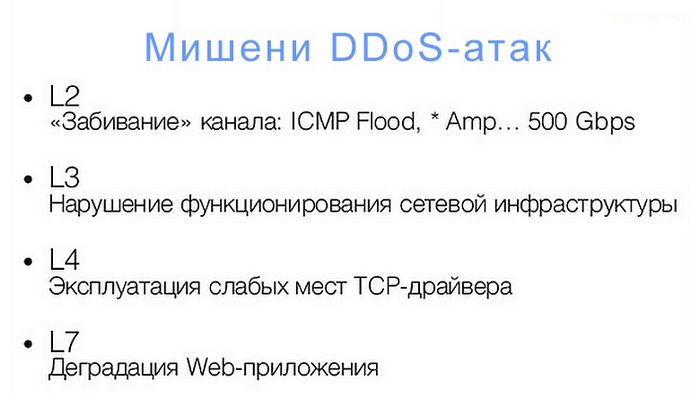

Виды DDoS-атак запрещено жестко привязать к уровням сетевой модели OSI. Логическая адресация в ней начинается с третьего уровня, и классификация достаточно условная. К примеру, атаки, направленные на стремительное исчерпание ёмкости канала, смогут выполняться на сетевом уровне (L3) либо транспортном (L4). К ним же возможно отнести и своеобразные способы, создающие паразитный DNS-трафик (DNS Amplification). Атаки на средства шифрования выполняются в основном на пятом и шестом уровне, что стараются обезопасисть прежде всего. Но классические средства защиты возможно обойти – к примеру, за счёт SSL-шифрованной DDoS-атаки на веб-приложения, трудясь на уровне L7. Выявить их бывает очень сложно.

Главные мишени DDoS-атак (изображение: qrator.net)/

«Сейчас посредством HTTPS-сообщений атакуют множество защищенных ресурсов, а SSL применяют а также чтобы обойти средства безопасности, – поясняет сущность неприятности начальник Qrator Labs Александр Лямин. – В отличие от прямых DDoS-атак на механизмы шифрования, каковые происходят на уровнях L5 и L6, атаки с применением SSL относятся к уровню L7. Исходя из этого они весьма похожи на действия легитимных пользователей».

Многие вирусы нацелены на то, дабы сделать уязвимый компьютер частью сети заражённых автомобилей – ботнета с единым центром управления. Таковой ботнет может по удалённой команде делать сетевые атаки без ведома обладателей протрояненных компьютеров. В случае если раньше ботнеты употреблялись по большей части для рассылки спама, в наше время криптовалют и исполнения примитивных DDoS-атак, то сейчас они стали более важной угрозой безопасности.

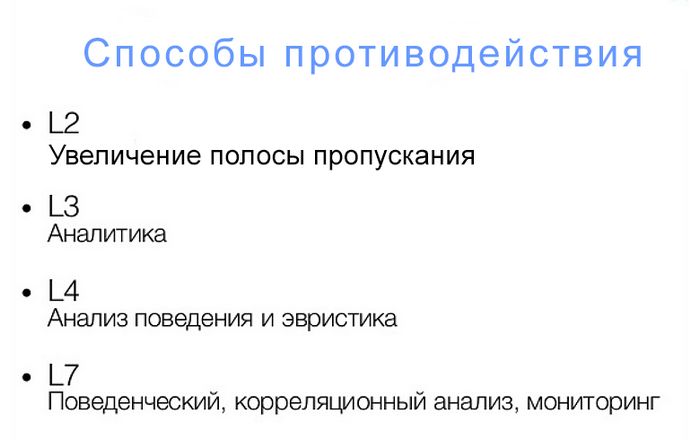

Базисные способы защиты от DDoS-атак (изображение: qrator.net).

К примеру, ботнет может имитировать зашифрованное соединение и выполнить SSL-атаку. Шифрование каждого канала связи способно какое-то время скрывать от администраторов сайта и систем безопасности наличие вредоносной активности. В итоге это может привести к утечке тайных данных либо нарушению работы сайта.

«Атаки L7 в любом случае попадают в корпоративную сеть, – комментирует Александр Лямин. – Так как первые пакеты HTTPS-запроса от атакующего – сугубо служебные, то они постоянно выглядят легитимно. Осознать на этом этапе намерения удалённого клиента принципиально нереально».

В большинстве случаев вредоносные действия начинаются на втором либо последующих этапах. Дабы их найти, нужно разрешить войти пользователя в сеть. Исходя из этого главная задача средств защиты – не столько не допустить SSL DDoS-атаки, сколько минимизировать вероятный ущерб. Так как для каждого пользователя создается собственный, закрытый канал, то в полной мере возможно израсходовать дополнительное время на исследование действий перед принятием ответа о блокировки того либо иного пользователя.

Каждая защита от DDoS-атаки с применением SSL-шифрования подразумевает применение средств, талантливых разбирать поведение пользователя по его зашифрованным запросам. Они смогут прямо либо косвенно приобретать данные о том, что происходит в зашифрованном канале. Наряду с этим дополнительно необходимо обеспечить автоматическую фильтрацию на уровне пользователей, дабы обнаруживать атаки в настоящем времени.

Схема DDoS-атаки на серверы компании Labor Sync (изображение: squarespace.com).

С ключом

В общем случае для защиты от DDoS-атаки с применением SSL-шифрования постоянно требуется тот либо другой уровень расшифровки содержимого канала. В некоторых случаях расшифровку может создавать клиент – тогда он сам решает, какие конкретно эти направляться допускать для передачи. Но для этого на стороне клиента должна быть установлена защита от троянов, бэкдоров, руткитов и других вирусов, талантливых скрыто перехватить управление компьютером либо сделать его частью ботнета.

Исходя из этого самый распространенный и практичный метод защиты содержится в постоянном сотрудничестве средств безопасности с сервером компании. В таковой схеме достаточно внести новые настройки на сервер, и он предоставит все данные о происходящем в зашифрованном канале. В случае если же появляются опасения по поводу поведения того либо иного клиента, то сервер передаёт его сессию на контроль поставщику средств защиты либо аппаратно-программным комплексам на стороне клиента.

Без ключа

Как показывает опыт, многие клиенты из сферы розничной торговли и СМИ предпочитают раскрыть ключи шифрования поставщику средств защиты. Это считается допустимым риском, потому, что SSL-шифрование употребляется у них лишь для изоляции клиентов друг от друга и предотвращения перехвата данных из слабо защищённых сегментов сети – к примеру, через Wi-Fi. Денежные организации, наоборот, предпочитают настраивать сервера так, дабы поставщику была доступна лишь косвенная информация.

Сейчас DDoS-атаки остаются одним из основных средств конкурентной борьбы в политике, деловом и денежном секторе. Как и раньше, они парализуют работу ключевых сервисов и сайтов, нанося многомиллионный ущерб. Отличие в том, что современные атаки по типу «отказ в обслуживании» стали технически сложнее и замечательнее. Их сложнее своевременно выявить классическими средствами защиты, исходя из этого разработчикам приходится всё время искать и оптимизировать новые методы, применять методы анализа и облачные технологии «громадных данных».

Выбирая решения для защиты от DDoS атак стоит убедиться, что они могут фильтровать трафик на уровне L7 и владеют настоящей возможностью отличить действия легитимных пользователей от аткивности продвинутого ботнета. Дополнительным преимуществом станет возможность трудиться с зашифрованным трафиком без раскрытия тайных ключей, но делать это лишь по косвенной информации о поведении клиента в канале до тех пор пока могут единицы.