Сейчас чётко прослеживается курс на интеграцию разных сетевых сервисов и смешение кругов общения. За больший комфорт мы расплачиваемся тем, что довольно часто сталкиваемся с нежелательным разглашением информации. К примеру, глава ЦРУ Джон Бреннан время от времени применял личную почту для рабочей переписки. Сейчас она стала достоянием общественности. Определить его адрес помогла простая неосторожность – за годы применения он засветился на различных сайтах и стал известен через чур многим. Избежать аналогичных конфузов оказывают помощь новейшие технологии и один ветхий принцип.

Разделяй и властвуй

Изначально интернет создавал хорошие условия для анонимности пользователей, но уже на раннем этапе его развития существовали способы идентификации удалённых компьютеров. Любой из них имеет приблизительную географическую привязку по IP-адресу, неповторимый MAC-другие аппаратные и адрес идентификаторы. Многие сайты сохраняют куки, запрашивают версии браузера, ОС и запасных программ. Всё это разрешает отличить одну машину от второй, а радеющих за анонимность вынуждает маскировать каждые неповторимые характеристики.

Джон Бреннан (фото: tagesschau.de).

Со временем показалась несложная возможность поменять MAC-адрес и строчок user-agent, идентифицируя браузер как второй, кэш и куки стали привычно очищать перед каждым сеансом, а внешний IP – скрывать через прокси. Технологии отслеживания также развивались. Кроме явных идентификаторов стали использоваться и скрытые. Вместо примитивных текстовых куки сохранялись их флеш-версии. После этого роль куки и вовсе начали играться каждые локально сохраняемые файлы, а скрипты на сайтах стали запрашивать расширенные характеристики совокупности (наподобие разрешения экрана, перечня плагинов и шрифтов). Отдельные сайты кроме того применяют уязвимости, дабы узнать настоящий IP-адрес, скрываемый прокси-сетью и серверами TOR.

Применение уязвимости WebRTC/STUN для раскрытия настоящего IP-адреса (изображение: deepdotweb.com).

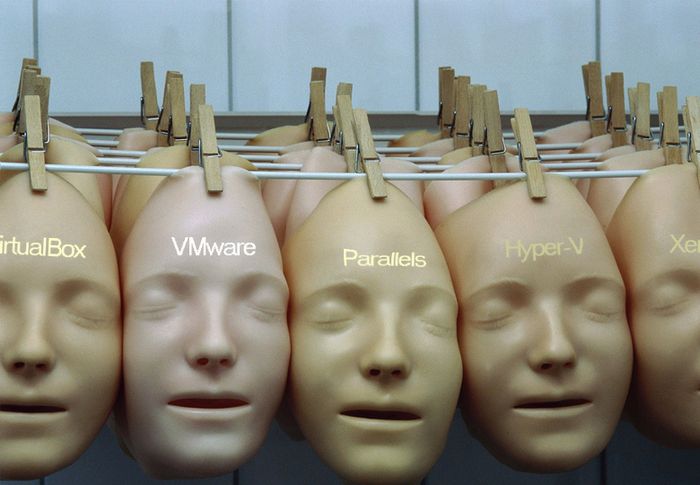

Поменять для маскировки любой раз всё – через чур продолжительно, да и забудется что-то точно. Исходя из этого хактивисты, исследователи, политтехнологи, маркетологи, спамеры, мошенники, да и просто продвинутые пользователи стали деятельно применять виртуальные автомобили для работы в сети. В каждой из них возможно установлена собственная версия операционной системы, набор программ и другой браузер. По мере работы в них записывается отдельная история применения и дорисовываются другие черты сетевого профиля.

Виртуальные автомобили оказывают помощь сохранить остатки анонимности и поддерживать непересекающиеся круги общения. К примеру, в одной вы делаете главную работу, в второй – фрилансите, в третьей – общаетесь и развлекаетесь, в четвёртой занимаетесь различными опытами, а пятую – самую защищённую, используете лишь для онлайн-банкинга. За счёт для того чтобы разграничения любой человек либо веб-сервис выясняет о вас ровно столько, сколько вы готовы ему сообщить в силу необходимости.

Изображение: linkedinsights.com.

От себя не убежишь

Развитие разработок глубокого анализа и машинного обучения громадных данных стало причиной тому, что на данный момент уже не всегда помогают и столь параноидальные меры, граничащие с раздвоением личности. Микрософт, Apple, Гугл, Facebook, Amazon и другие большие ИТ-компании стараются придумать надёжный метод идентифицировать конкретно человека, даже если он подключился с другого компьютера, не вводил эти учётной записи либо применял фиктивные.

Работы над разработкой непрямой идентификации пользователей всемирной сети ведутся не первый год. Её сущность в том, что особенности поведения и индивидуальные предпочтения наровне с накопленной историей сетевой активности разрешают с громадной достоверностью выяснить человека, сделавшего очередное воздействие в сети. Выбранный язык, своеобразный стиль, круг общения, манера комплекта текста и сформировавшаяся модель поведения выдают нас кроме того тогда, в то время, когда мы путешествуем по миру и используем пара устройств с доступом в интернет.

Изображение: johnburkeonline.com.

Огромную роль в этом играются разработке Big Data, и автоматическое составление отечественных профилей посредством мобильных голосовых помощников и устройств (Cortana, Siri, Гугл Now). В ОС и программах для настольных компьютеров также внедряются открыто шпионские способы сбора данных, в большинстве случаев растолковываемые необходимостью улучшать сервис и предоставлять персонализированные услуги.

Вправду, одна из целей содержится в выработке личных рекомендаций (а также в показе таргетированной рекламы), но основная задача – обучиться выяснять людей по их привычкам и действиям. Любой отправляемый программой отчёт выглядит безобидно сам по себе и не содержит персональных данных в явном виде. Но в случае если собрать их воедино и обработать статистическими способами, то окажется математическая модель пользователя, отличающая его от вторых.

Перелогинься!

Кроме борьбы за остатки анонимности, виртуальные автомобили все чаще употребляются для реалистичных, подробно проработанных виртуальных личностей. Любая из них – это вымышленный человек со своей биографией, увлечениями, фобиями, стилем общения, контактными данными, приятелями, историей комментариев и переписки. Посредством собственной армии виртуалов легко накручивать счётчики и создавать необходимый информационный фон.

В пелевинском «Шлеме кошмара» главный герой не мог быть уверен в том, что общается в чате с реально существующими людьми. Сейчас один человек либо кроме того продвинутый бот смогут продолжительно поддерживать видимость острой дискуссии со множеством участников или иначе имитировать интерес к какому-то ресурсу.

Применение виртуалов в Twitter (изображение: barracudalabs.com).

Борьба с виртуалами ведётся различными способами, но главным остаётся всё тот же статистический анализ действий пользователя, ужесточение методов и требований проверки. Редкую капчу удаётся ввести с первого раза, а номер мобильного и подтверждение через SMS запрашивают все больше сайтов.

Во многих соцсетях и веб-сервисах регистрация от чужого имени либо вымышленного персонажа прямо запрещается условиями пользовательского соглашения. Попытка применять ложные персональные данные в отдельных случаях может рассматриваться как нарушение закона.

Изображение: williamwhitepapers.com.

Простые подделки (наподобие фальшивых аккаунтов знаменитостей), уже относительно легко выявят и массово удаляют в большинстве сетевых ресурсов. Несколько лет назад на Facebook кроме того был введён уникальный механизм валидации. Продвинутых виртуалов со своей историей редко смогут вычислить кроме того умелые модераторы при ручной чистке базы.

С одной стороны, виртуалы – давешняя головная боль админов популярных веб-сайтов. С другой – создают их не всегда для исполнения каких-то злонамеренных действий. Время от времени это всего лишь ещё один вариант разграничить круги общения и реализовать собственное право на тайну личной судьбе.