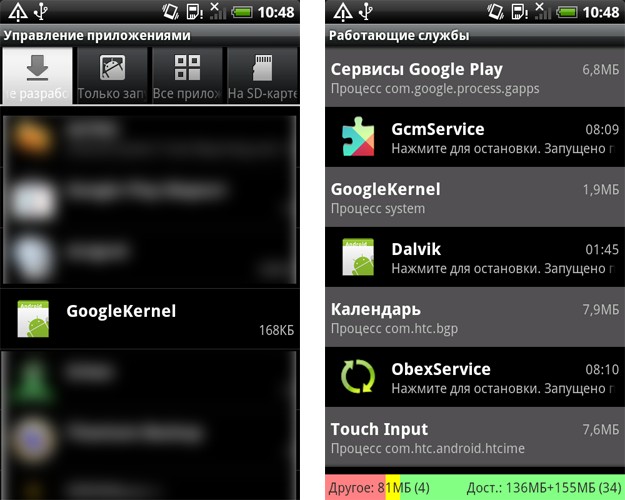

Для распространения троянца, внесенного в вирусную базу Dr.Web под именем Android.Oldboot.1.origin, преступники воспользовались очень нестандартным и уникальным способом. При включении мобильного устройства этот скрипт инициирует работу троянской Linux-библиотеки imei_chk, которая в ходе собственной работы извлекает файлы libgooglekernel.so (Android.Oldboot.2) и GoogleKernel.apk (Android.Oldboot.1.origin) и помещает их в каталоги /system/lib и /system/app соответственно. Так, часть троянца Android.Oldboot устанавливается в совокупность как простое Android-приложение и в будущем функционирует в качестве системного сервиса, подключаясь при помощи библиотеки libgooglekernel.so к удаленному серверу и приобретая от него разные команды. самоё вероятным методом внедрения данной угрозы на мобильные устройства есть установка преступниками модифицированной версии firmware, содержащей нужные для работы троянца трансформации.

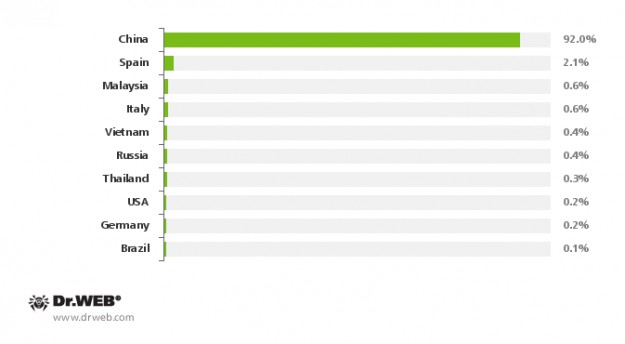

В соответствии с информации, взятой вирусными аналитиками компании «Доктор Web», на данный момент эта вирус активна на более чем 350 000 мобильных устройств, которыми владел пользователям из различных государств, таких как Испания, Италия, Германия, Российская Федерация, Бразилия, США, и последовательности стран Юго-восточной Азии. Но большинство пострадавших пользователей (92%) находится в Китае, что неудивительно, поскольку троянец Android.Oldboot рекомендован, первым делом, для китайских обладателей Android устройств.

Дабы не стать жертвой данной и других подобных вирусов, компания «Доктор Web» рекомендует пользователям не покупать Android-устройства вызывающего большие сомнения происхождения, и не применять образы ОС, полученные из ненадежных источников.

Тэги:СмартфоныВзлом/хакОтчеты компаний

Источник: SmartPhone.ua

MASTER BOOT RECORD \

Похожие статьи:

-

«Облачная» операционная система aliyun os от alibaba для мобильных устройств

-

Nokia, samsung и sony будут вместе разрабатывать новый интерфейс для мобильных устройств

-

Доступно обновление для смартфона samsung galaxy spica (i5700) до android 2.1

-

Samsung представила первый на рынке мобильный модуль lpddr4 dram на 8 гб