В продолжение темы об уязвимостях в ОС Android мы разглядим методы их обнаружения при помощи бесплатных программ с официального магазина Гугл Play. Потому, что неточности находятся в основном в системных компонентах, устранить многие из них самостоятельно не удастся – необходимо обновлять прошивку. В случае если же её новой версии нет, то время от времени возможно принять другие меры: поменять настройки и подобрать замену возможно страшным приложениям. Praemonitus praemunitus!

Для тестирования мы применяли три самых распространённых на данный момент платформы: Android 4.2.1, 4.4.4 и 5.1.1. Во всех приводимых итогах сканирования они соответственно указаны слева направо. Исключение образовывает первая иллюстрация, где мы удостоверились в надежности версию Android 5.0 – последнюю из содерживших не всецело закрытую уязвимость Stagefright.

Прицельный пламя

Быстрее всего появляются утилиты для выборочной проверки на какую-то свежую критическую уязвимость. В большинстве случаев их пишут не только узнаваемые производители антивирусов, но и отдельные эксперты по безопасности.

Stagefright Detector (Zimperium).

Контролирует встроенный мультимедийный движок на наличие критических неточностей. на данный момент их стало известно уже восемь, исходя из этого программа обновилась.

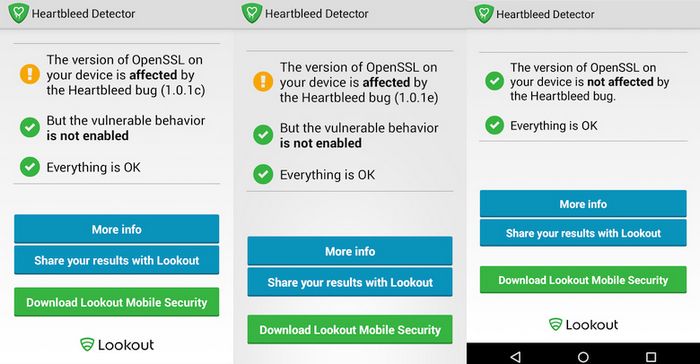

Heartbleed Detector (Lookout Mobile Security)

Контролирует какие конкретно библиотеки OpenSSL применяют приложения. Среди них большое количество уязвимых предположений.

Ветхие предположения библиотек обнаружены всех тестовых платформах, но везде они не воображают значительной угрозы, поскольку не затрагивают браузер. В других приложениях их применять значительно сложнее.

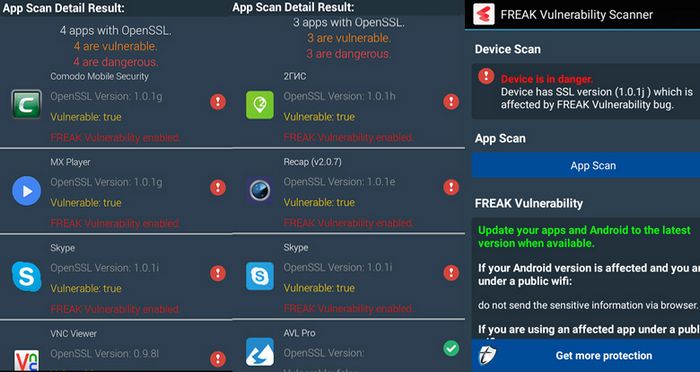

OpenSSL FREAK Scanner (Trustlook Mobile Security)

Может найти ещё одну страшную уязвимость в OpenSSL – CVE-2015-0204.

Тотальная зачистка

Многие уязвимости остаются актуальны годами, но не ставить для каждой из них собственное приложение – очевидно не лучший подход. К счастью, имеется приложения для поиска сходу нескольких дыр в безопасности. В большинстве случаев – самых страшных и распространённых.

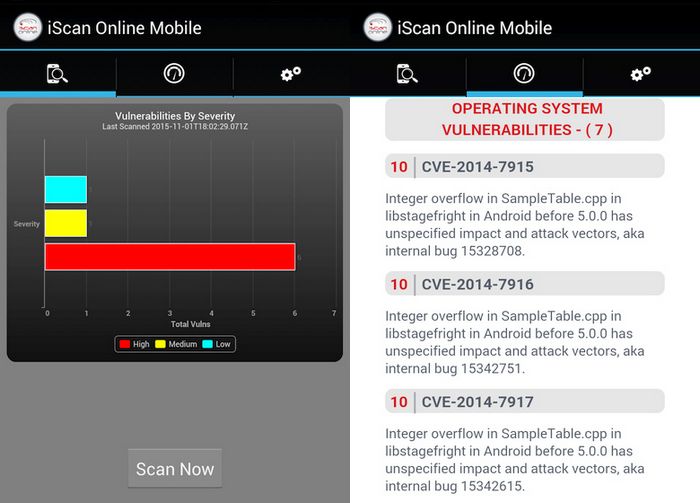

Mobile Security Compliance (iScan Online)

В Android 5.1.1 программа уязвимостей не отыскала, исходя из этого мы приводим скриншоты с результатами для предположений 4.2.1 и 4.4.4.

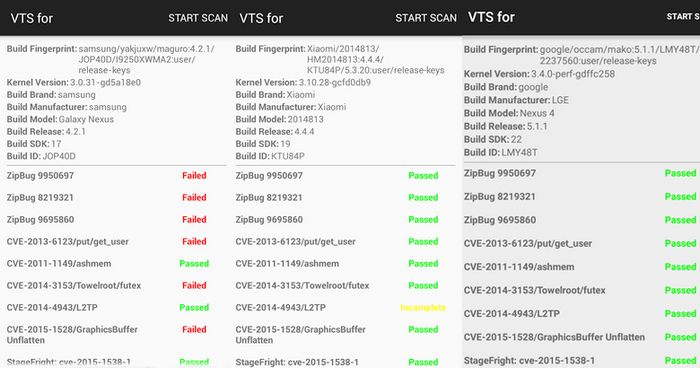

VTS for Android (NowSecure OSS)

Определяет риск применения Stagefright, ZipBug и своеобразных для производителя угроз, к примеру – Samsung WiFi Cred, приводящую к удалённому запуску произвольного кода.

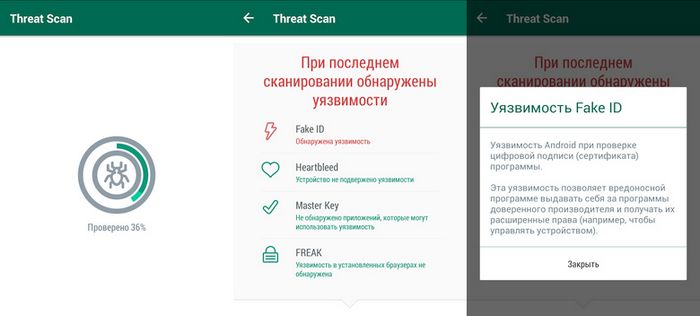

Kaspersky Threat Scan (ЗАО «Лаборатория Касперского»)

Бесплатное приложение для детектирования четырёх главных угроз.

В то время, когда одни утилиты рапортуют о наличии массы уязвимых компонентов, Kaspersky Threat Scan в большинстве случаев пишет в собственном отчёте, что всё в порядке. Из-за чего так происходит, мы задали вопрос начальника управления мобильных ответов “Лаборатории Касперского” Виктора Яблокова.

«Приложение Kaspersky Threat Scan осуществляет диагностику на наличие самые опасных уязвимостей, способные привести к утрата пользователем полезных данных, личной информации либо денег. К ним относятся Fake ID, Heartbleed, MasterKey и FREAK. К тому же, реально эксплуатировать последнюю уязвимость преступнику будет очень проблематично. Мы сознательно не желали лишний раз пугать пользователя. самый реальный и довольно часто применимый способ её эксплуатации – через уязвимые браузеры. Исходя из этого Kaspersky Threat Scan осуществляет сканирование популярных браузеров на предмет FREAK», – ответил Виктор.

Вправду, время от времени избыточные уведомления об угрозах дезориентируют пользователя, но недосказанность кроме этого может ввести в заблуждение. Исходя из этого в будущих версия Kaspersky Threat Scan однако хотелось бы видеть более подробные результаты – к примеру, в отдельной вкладке. Тогда главная часть пользователей будет удовлетворена неспециализированным вердиктом, а продвинутые имели возможность взглянуть подробности проверки.

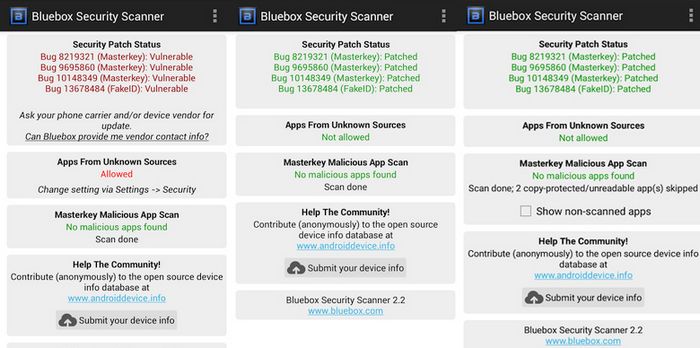

Bluebox Security Scanner (Bluebox)

Приложение для проверки на уязвимости MasterKey и FakeID, каковые разрешают обходить встроенный в Android механизм контроля приложений.

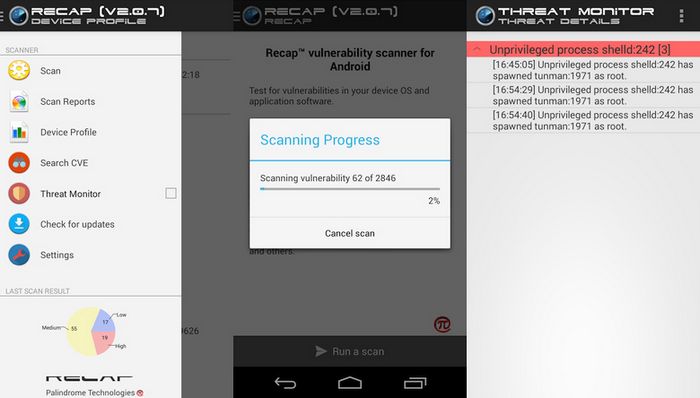

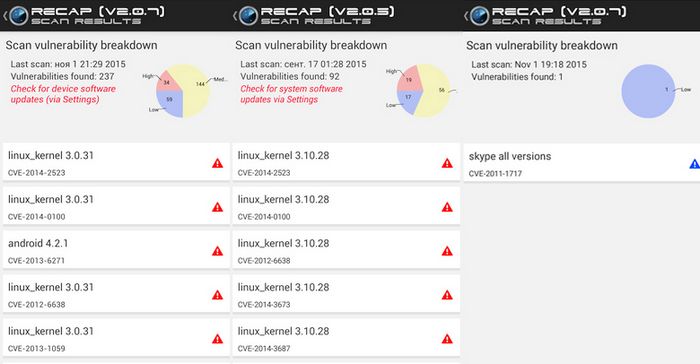

Recap (Palindrome Technologies)

В базе MITRE содержится 140 записей об неточностях в системных компонентах Android. В случае если же к ним добавить узнаваемые уязвимости ядра Linux и мобильных приложений, то окажется внушительный перечень практически из трёх тысяч. Единственная утилита в отечественном обзоре, талантливая проверить их все – Recap. Помимо этого, лишь у неё имеется сканер уязвимостей устанавливаемых приложений, трудящийся в резидентном режиме.

В случае если взглянуть, сколько неточностей было исправлено в Lollipop, то итог весьма впечатляет. В Android 5.1.1 не осталось известных программе уязвимостей (не смотря на то, что её база систематично обновляется). Единственная обнаруживаемая связана с приложением Skype, которое хранит всю переписку в открытом виде.

Прокомментировать результаты отечественного изучения мы попросили начальника подразделения безопасности мобильных приложений Positive Technologies Артёма Чайкина.

“Не смотря на то, что написанное и думается мало ужасным (либо кроме того печальным), Гугл проделала и делает довольно много работы для защиты пользователя от всех типов атак. В последних предположениях Android приложениям запретили просматривать системный издание вторых программ. Были добавлены механизмы запрета незащищенного соединения по HTTP и внедрены другие средства увеличения безопасности. Компанией были сделаны шаги к более несложному механизму обновления отдельных компонентов совокупности. К примеру, одна из главных целей хакеров – модуль WebView, с недавних пор обновляется через Гугл Play. Нет больше потребности ожидать новую прошивку, дабы закрыть в нём очередную уязвимость.

На протяжении оказания консалтинговых одолжений мы уже удостоверились в надежности множество приложений, а также для мобильного банкинга. В них виделось огромное количество уязвимостей. К счастью, сейчас большинство преступников не могут либо не желают их применять. Больше 90% троянов под Android на невнимательность пользователя. Мы разбирали разные приложения начиная с появления Android 2.2. В случае если сравнивать с тем, сколько неприятностей мы обнаружили тогда, то прогресс налицо”.